Trügerische Sicherheit

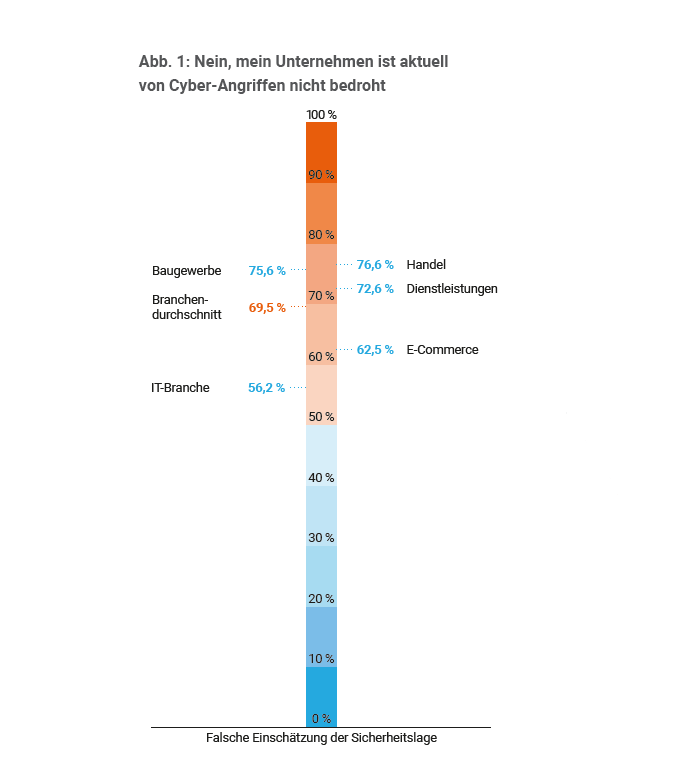

fast jeder Dritte fühlt sich fälschlicherweise aktuell nicht bedroht und etwa jeder Zweite hat sich noch nicht mal mit dem eigenen Cyber-Risiko befasst.

Denial-of-Service-Attacken (DoS) sind eine ernsthafte Bedrohung für Unternehmen und Organisationen. In diesem Artikel werden wir uns mit den verschiedenen Arten von DoS-Attacken befassen, ihre potenziellen Auswirkungen aufzeigen und Schutzmaßnahmen diskutieren, die Unternehmen ergreifen können, um sich vor solchen Angriffen zu schützen.

Eine DoS-Attacke (Denial-of-Service-Attacke) ist eine Art von Cyberangriff, bei dem ein Angreifer versucht, einen Dienst, ein Netzwerk oder eine Webseite zu überlasten, um den ordnungsgemäßen Betrieb zu beeinträchtigen oder ganz zum Erliegen zu bringen. Das Ziel einer DoS-Attacke besteht darin, die verfügbaren Ressourcen des Ziels, wie Bandbreite, Prozessorleistung oder Speicher, zu überfordern, sodass legitime Benutzer keinen Zugriff mehr auf den Dienst oder die Webseite haben.

Volumenbasierte Angriffe: Bei volumenbasierten DoS-Attacken versuchen Angreifer, die Netzwerkbandbreite eines Ziels zu überlasten, indem sie eine große Anzahl von Datenpaketen an das Ziel senden. Dadurch wird das Netzwerk des Ziels überlastet und verhindert, dass legitime Benutzer auf die Ressourcen zugreifen können.

Anwendungs- oder Layer-7-Angriffe: Diese Art von Angriffen zielt darauf ab, Schwachstellen in spezifischen Anwendungen oder Diensten auszunutzen. Die Angreifer richten ihre Angriffe auf die Anwendungsebene des Netzwerks, um gezielten Schaden anzurichten, indem sie beispielsweise spezifische Webanwendungen überlasten.

Verbindungsüberschreitende Angriffe: Bei verbindungsüberschreitenden Angriffen nutzen Angreifer Schwachstellen in Netzwerkinfrastrukturen aus, um eine große Anzahl von Verbindungen zum Ziel herzustellen. Dadurch werden die verfügbaren Ressourcen des Ziels erschöpft und legitime Benutzer können nicht mehr auf die Dienste zugreifen.

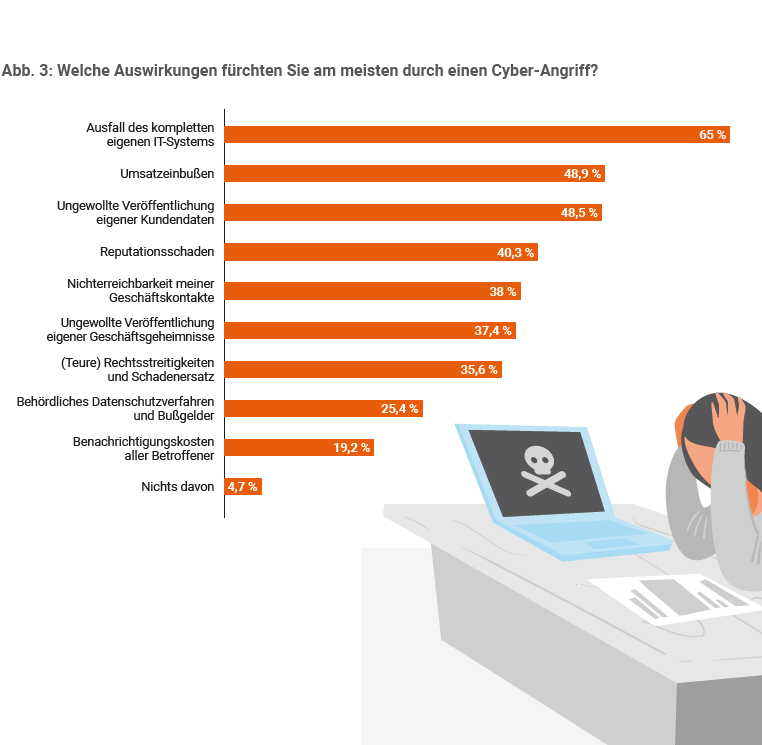

Eine DoS-Attacke (Denial-of-Service-Attacke) kann schwerwiegende Auswirkungen auf ein Unternehmen haben. Hier sind einige mögliche Konsequenzen:

Insgesamt kann eine DoS-Attacke erhebliche negative Auswirkungen auf ein Unternehmen haben. Daher ist es wichtig, entsprechende Sicherheitsvorkehrungen zu treffen, um solche Angriffe zu erkennen, abzuwehren und die Auswirkungen zu minimieren.

Wenn ein Ransomware-Angriff in einem Unternehmen auftritt, ist schnelles und koordiniertes Handeln von entscheidender Bedeutung, um den Schaden zu minimieren und die Wiederherstellung so effizient wie möglich durchzuführen. Hier sind die Schritte, die Unternehmen bei einem Ransomware-Angriff befolgen sollten:

Ein Ransomware-Angriff kann für ein Unternehmen verheerende Auswirkungen haben, aber ein gut vorbereitetes und geschultes Team kann die Folgen minimieren und eine schnelle Wiederherstellung ermöglichen. Es ist wichtig, einen umfassenden Incident Response-Plan zu haben, der regelmäßig überprüft, aktualisiert und geübt wird, um effektiv auf solche Angriffe reagieren zu können.

Datenverschlüsselung: Ransomware-Angriffe zielen darauf ab, wichtige Unternehmensdaten zu verschlüsseln und den Zugriff darauf zu blockieren. Dies kann zu erheblichen Betriebsunterbrechungen führen, da Mitarbeiter nicht mehr auf ihre Arbeitsdateien zugreifen können. Dies wiederum kann zu Produktivitätsverlusten und einem erheblichen finanziellen Schaden führen.

Lösegeldforderungen: Nach der Verschlüsselung der Daten fordern die Angreifer in der Regel ein Lösegeld, um die Daten wieder freizugeben. Das Unternehmen steht vor der Entscheidung, das geforderte Lösegeld zu zahlen oder nicht. Selbst wenn das Lösegeld gezahlt wird, besteht keine Garantie, dass die Daten tatsächlich wiederhergestellt werden. Darüber hinaus können hohe Lösegeldforderungen erhebliche finanzielle Belastungen für das Unternehmen darstellen.

Verlust von sensiblen Daten: Ransomware-Angriffe können zum Verlust sensibler Unternehmensdaten führen. Dies kann personenbezogene Daten, Finanzinformationen oder geistiges Eigentum umfassen. Ein solcher Datenverlust kann erhebliche rechtliche und finanzielle Konsequenzen nach sich ziehen, insbesondere wenn es sich um sensible Kundendaten handelt. Das Vertrauen der Kunden kann schwer beschädigt werden, was zu einem Reputationsschaden führt.

Betriebsunterbrechungen: Ein erfolgreicher Ransomware-Angriff kann zu erheblichen Betriebsunterbrechungen führen, da das Unternehmen möglicherweise seine IT-Systeme vorübergehend abschalten muss, um den Angriff einzudämmen und die Infektion zu entfernen. Dies kann zu erheblichen Ausfallzeiten führen, während derer das Unternehmen nicht in der Lage ist, seine normalen geschäftlichen Aktivitäten fortzusetzen.

Rechtliche Konsequenzen: Cyberangriffe durch Ransomware können auch rechtliche Konsequenzen haben. Unternehmen sind gesetzlich verpflichtet, angemessene Sicherheitsmaßnahmen zu ergreifen, um die Vertraulichkeit und Integrität ihrer Daten zu gewährleisten. Bei Verletzung dieser Verpflichtungen können rechtliche Schritte, Geldstrafen und möglicherweise auch der Verlust des Rufes des Unternehmens drohen.

Es ist von entscheidender Bedeutung, proaktive Maßnahmen zum Schutz vor Ransomware-Angriffen zu ergreifen. Dazu gehören regelmäßige Sicherheitsschulungen für Mitarbeiter, die Implementierung von Firewalls, Intrusion Detection- und Prevention-Systemen, regelmäßige Backups der Daten sowie die Aktualisierung und Patching von Software und Betriebssystemen. Ein umfassender Sicherheitsansatz kann dazu beitragen, die potenziellen Auswirkungen von Ransomware-Angriffen zu minimieren und das Unternehmen vor erheblichen Schäden zu schützen.

Ein Angreifer, der dem Unternehmen schaden möchte, plant eine DoS-Attacke, um die Unternehmenswebsite offline zu bringen und den Geschäftsbetrieb zu beeinträchtigen.

Der Angreifer identifiziert eine Schwachstelle in der Netzwerkinfrastruktur des Unternehmens, beispielsweise eine unzureichende Skalierbarkeit oder fehlende Sicherheitsvorkehrungen.

Der Angreifer nutzt ein Botnetz, das aus einer Vielzahl kompromittierter Geräte besteht, um eine enorme Anzahl von Anfragen an die Unternehmenswebsite zu senden.

Die Anfragen überlasten die Server des Unternehmens und verhindern, dass legitime Benutzer auf die Website zugreifen können.

Die Website des Unternehmens wird für den legitimen Datenverkehr unzugänglich, da alle Ressourcen aufgrund der Angriffsanfragen ausgelastet sind.

Das Unternehmen erleidet finanzielle Verluste aufgrund des Ausfalls der Website und möglicherweise auch aufgrund des entgangenen Umsatzes während der Angriffszeit.

In diesem Beispiel wird verdeutlicht, wie ein Unternehmen durch eine DoS-Attacke beeinträchtigt werden kann. Der Angreifer nutzt eine Schwachstelle in der Netzwerkinfrastruktur aus und sendet eine große Anzahl von Anfragen an die Website des Unternehmens, um die Server zu überlasten und den legitimen Benutzern den Zugriff zu verweigern.

Um sich vor DoS-Attacken zu schützen, sollten Unternehmen Sicherheitsmaßnahmen ergreifen. Dazu gehören die Implementierung von DDoS-Schutzlösungen wie Firewalls und Intrusion Detection/Prevention-Systemen, die Netzwerküberwachung und -analyse, um verdächtigen Datenverkehr zu erkennen, sowie das regelmäßige Patchen und Aktualisieren der Serverinfrastruktur.

Darüber hinaus ist es wichtig, ein Incident Response-Team zu haben, das in der Lage ist, auf solche Angriffe zu reagieren und geeignete Gegenmaßnahmen zu ergreifen. Ein gutes Sicherheitsbewusstsein, Schulungen der Mitarbeiter und die Durchführung von Penetrationstests können ebenfalls helfen, potenzielle Schwachstellen im Unternehmen zu identifizieren und zu beheben, um das Risiko von DoS-Attacken zu minimieren.

DoS-Attacken können erhebliche Auswirkungen auf Unternehmen haben, aber durch die Implementierung geeigneter Schutzmaßnahmen können die Risiken minimiert werden. Die Überwachung des Netzwerks, der Einsatz von Firewalls und IDS, die Implementierung von Lastverteilung und Ausfallsicherheitstechnologien sowie die Zusammenarbeit mit spezialisierten Dienstleistern können Unternehmen dabei unterstützen, sich vor DoS-Attacken zu schützen.

Es ist wichtig, dass Unternehmen kontinuierlich ihre Sicherheitsinfrastruktur überprüfen und aktualisieren, da die Bedrohungslandschaft ständig im Wandel ist. Indem sie sich auf Prävention, Erkennung und Reaktion konzentrieren, können Unternehmen ihre Netzwerke robust gegen DoS-Attacken absichern und die Verfügbarkeit ihrer Dienste gewährleisten.

Bei der Auswahl einer Cyberschutz-Versicherung gegen Ransomware gibt es einige wichtige Faktoren zu beachten:

Die Bedrohung durch Schadsoftware wie Ransomware ist eine ernsthafte Gefahr für Unternehmen. Eine Cyberschutz-Versicherung, die speziell auf Schadsoftware zugeschnitten ist, kann Ihnen finanzielle Absicherung bieten und Ihnen bei der Bewältigung eines Cyberangriffs helfen. Bei der Auswahl einer Versicherung ist es wichtig, den Deckungsumfang, die individuelle Risikobewertung, die Reaktionszeit, die angebotenen Services und die Erfahrung des Versicherungsunternehmens zu berücksichtigen.

Investieren Sie in den Schutz Ihres Unternehmens vor Ransomware und anderen Formen von Schadsoftware. Kontaktieren Sie noch heute einen Versicherungsanbieter, um mehr über eine Cyberschutz-Versicherung zu erfahren und die Sicherheit Ihres Unternehmens zu stärken.

fast jeder Dritte fühlt sich fälschlicherweise aktuell nicht bedroht und etwa jeder Zweite hat sich noch nicht mal mit dem eigenen Cyber-Risiko befasst.

Der Totalausfall der eigenen IT-Systeme ist die am meisten gefürchtete Auswirkung.

Der 24h-Notfall Support wird als größter Mehrwert einer Cyber-Versicherung gesehen, nahezu gleichauf liegen die Daten- und Systemwiederherstellungskosten.

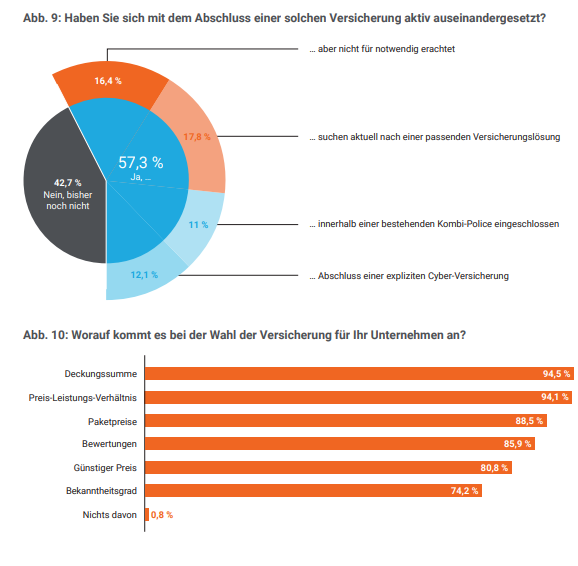

Trotzdem haben erst rund 12 % eine Cyber-Schutz-Versicherung abgeschlossen. Rund jeder zweite hat sich bisher noch gar nicht Gedaneken über einen Abschluss gemacht.

Fast alle legen bei der Wahl einer Cyber-Schutz-Versicherung Wert auf das Preis-Leistung-Verhältnis. Der Bekanntheitsgrad des Anbieters ist dabei nicht entscheidend.

Über ein Viertel war innerhalb der letzten zwei Jahre bereits Opfer eines Cyber-Angriffs mit einer Malware Schadsoftware.

Die durchschnittliche Schadenhöhe durch erfolgreiche Cyber-Angriffe liegt bei über 190.000 Euro.

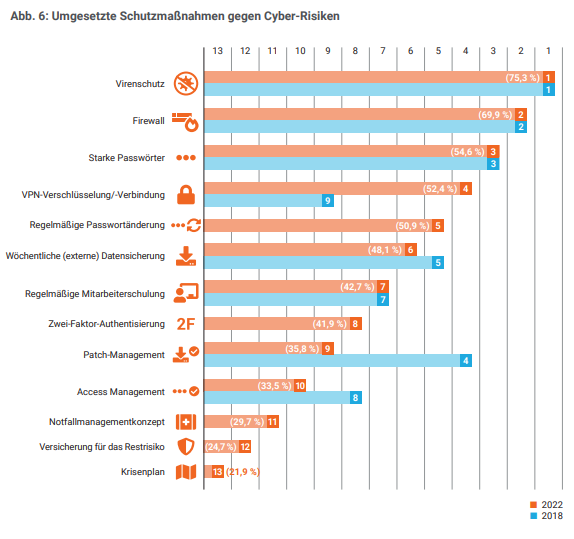

Erst ein gutes Drittel nutzen Patchmanagement zur Behebung von bekannten Schwachstellen. Nicht einmal die Hälfte macht wöchentliche externe Datensicherungen. Aktueller Virenschutz wird hingegen bei über 75 % eingesetzt.

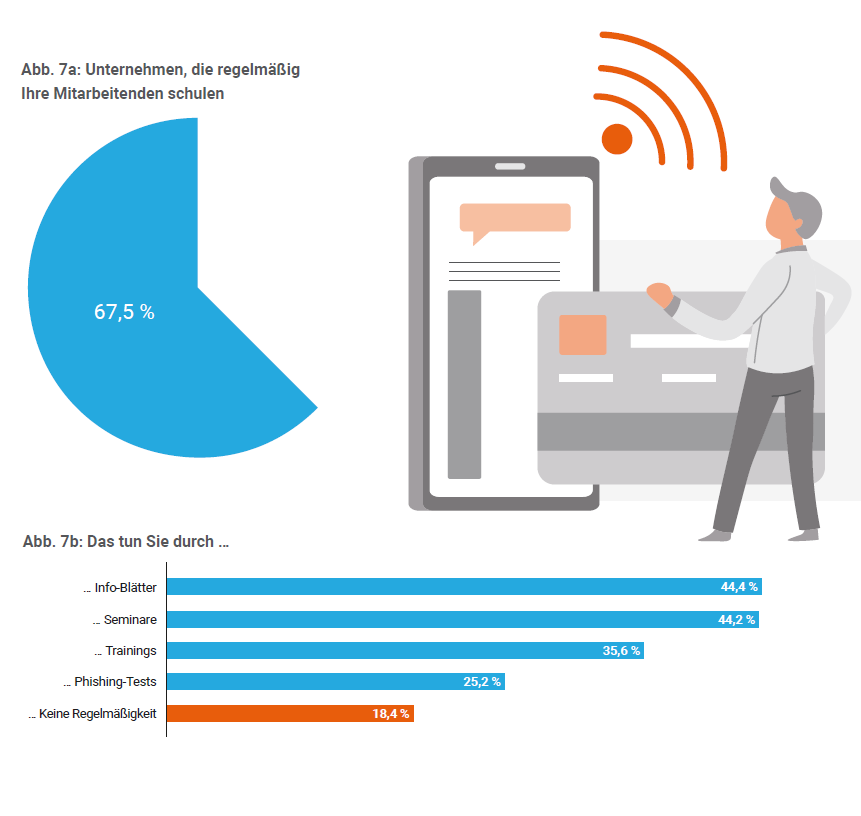

Knapp ein Fünftel schult seine Mitarbeitenden noch nicht vor Cyber-Gefahren. Nur ein Viertel nutzt aktuell regelmäßig Phishing-Tests zur besseren Gefahrenerkennung.

Als höchsten Mehrwert einer Cyber-Versicherung sehen die befragten mittelständischen Unternehmen mit 63 % aktuell einen 24h-Notfall Support. In der Studie 2018 lag diese Leistung noch auf Platz 3. Die Unterstützung durch spezialisierte IT-Krisenexperten, die den Unternehmen sofort zur Seite stehen und bei der Bewältigung des Vorfalls helfen, haben also stark an Bedeutung gewonnen.

Dicht gefolgt kommt auf Rang 2 der wichtigsten Mehrwerte einer Cyber-Versicherung die Kostenübernahme für die Wiederherstellung der IT-Systeme und der Daten mit 62,8 %. Vor vier Jahren war diese Leistung noch auf Platz 1. Danach folgen die Kostenübernahme für IT-Forensik und Entfernung der Schadsoftware mit 59,3 %, die 2018 noch auf Platz 4 lagen. Die Kompensation des Umsatzausfalls während der Betriebsunterbrechung ist mit 58,5 % auf Rang 4 geklettert und konnte deutlich an Bedeutung zu legen. 2018 war sie noch auf Platz 6.

Eher unwichtig werden die Benachrichtigungskosten (45,6 %), die bei der letzten Studie den letzten Rang ausgemacht haben, sowie das Krisenmanagement und die Kommunikationsberatung (48,9 %) eingeschätzt. Vor allem den Befragten im Onlinehandel ist eine Kompensation von Umsatzausfällen mit 87,5 % wichtig. Dies deckt sich mit der höchsten Gefahreneinschätzung.

Die Mehrheit der Befragten (57,3 %) haben sich schon aktiv mit dem Abschluss einer Cyber-Versicherung auseinandergesetzt. Mit knapp drei Viertel (73,6 %) ist die Gruppe der befragten mittelständischen Unternehmen aus dem IT-Segment Spitzenreiter, gefolgt vom E-Commerce Unternehmen mit zwei Drittel (66,7 %). Digital affine Unternehmen scheinen eine deutlich ausgeprägteres Risikobewusstsein für Cyber-Gefahren zu haben. Aktuell suchen 17,8 % der befragten Unternehmen nach einer passenden Cyber-Versicherung.

Das Preis-Leistungsverhältnis stellt für 94,1 % der Unternehmen eine entscheidende Rolle bei der Auswahl einer Cyber-Versicherung dar. Hier können spezialisierte Maklerhäuser und Marktvergleiche bei der Bewertung und Auswahl unterstützen. Als weiteren besonders wichtigen Punkt wird die Deckungssumme erachtet.

Für 94,5 % aller Befragten kommt es entscheidend auf dieses Kriterium bei der Auswahl an. Der Bekanntheitsgrad des Versicherers spielt hingegen für nur 74,2 % eine entscheidende Rolle und ist

damit am unwichtigsten. Große Markennamen dürften es damit nicht automatisch leichter haben.

Der "Fake President"-Angriff ist eine weit verbreitete Cyber-Angriffsart, die in vielen verschiedenen Formen auftritt. Bei diesem Angriff geben sich Betrüger:innen beispielsweise als Geschäftsführer:in aus und fordern Mitarbeiter:innen dazu auf, eine kurzfristige Überweisung vorzunehmen. Diese betrügerischen Anfragen erfolgen häufig per E-Mail, Telefon oder Instant-Messaging-App. Die Angreifer:innen verwenden oft gefälschte Absenderadressen oder ahmen das Aussehen legitimer E-Mails nach, um den Anschein von Legitimität zu erwecken. Wenn die Mitarbeitenden auf solche Anfragen eingehen, kann dies erhebliche finanzielle Schäden für das Unternehmen verursachen. Deshalb ist es von großer Bedeutung, dass Mitarbeitende in solchen Fällen vorsichtig sind, Überweisungsanfragen sorgfältig prüfen und verifizieren, bevor sie diesen nachkommen.

In den meisten Cyber-Schutz Versicherungen ist ein solcher Fall abgedeckt oder kann optional als Zusatzbaustein hinzugefügt werden. Allerdings variieren die Bedingungen für den Versicherungsschutz erheblich, daher ist es ratsam, die Tarifbedingungen im Voraus sorgfältig zu vergleichen. Eine umfassende und angemessene Cyber-Schutz Versicherung kann für Unternehmen von großer Bedeutung sein, um sich vor den ständig wachsenden digitalen Bedrohungen zu schützen und wirtschaftliche Schäden abzuwenden. Welche Punkte sollten dabei abgedeckt werden?

In Versicherungsverträgen werden Cyberattacken oder Hackerangriffe oft als "Informationssicherheitsverletzung" oder "Netzwerksicherheitsverletzung" bezeichnet. Die Bedingungen einer Cyber Schutz Versicherung können jedoch bestimmte Szenarien einschränken, die den Versicherungsfall auslösen können. Normalerweise tritt der Versicherungsschutz ein, wenn eines der drei Schutzbedürfnisse der IT-Sicherheit beeinträchtigt ist.

Im Allgemeinen wird dies als "unbefugte Nutzung" oder "unautorisierte Eingriffe" in das geschützte IT-System beschrieben. Einige Versicherungsunternehmen verwenden möglicherweise unvollständige Aufzählungen, was für Sie als Versicherungsnehmer von Vorteil sein kann. Dadurch wird der Auslöser einer Cyber Schutz Versicherung weitgehend definiert und greift bereits frühzeitig.

Bei einer Cyber Erpressung handelt es sich um eine illegale Bedrohung, bei der jemand mit einer Verletzung der Netzwerksicherheit, Informations- oder Datenverletzung konfrontiert wird und zur Abwendung ein Lösegeld gefordert wird, üblicherweise in Form von Bitcoin.

Jede Art von Gegenleistung, sei es Geld, Waren oder Handlungen, die von einem Versicherten oder einer mitversicherten natürlichen Person gefordert wird, wird als Lösegeld betrachtet.

Ein realistisches Beispiel für eine Cyber-Erpressung könnte folgender Fall sein: Ein Arzt oder eine Ärztin wird Opfer eines Hacks, bei dem die Praxissoftware sowie sensible Patientendaten verschlüsselt werden. Die Freigabe dieser Daten erfolgt nur gegen Zahlung eines Lösegeldes. Obwohl es sich dabei wie eine Szene aus einem Krimi anhört, ist dies leider oft die Realität.

Um sich gegen derartige Bedrohungen abzusichern, kann eine Cyber Schutz Versicherung von entscheidender Bedeutung sein. Sie bietet finanziellen Schutz und Unterstützung im Falle einer Cyber Erpressung. Unternehmen und Einzelpersonen können somit sicherstellen, dass sie angemessene Maßnahmen ergreifen können, um die Verschlüsselung zu entschlüsseln und die vertraulichen Daten wiederherzustellen, ohne das geforderte Lösegeld zahlen zu müssen.

In vielen Fällen ist eine Datenschutzverletzung eine direkte Folge einer bereits erwähnten Informationssicherheitsverletzung. Die Cyber Schutz Versicherung erkennt jedoch auch eine eigenständige Datenschutzverletzung als Auslöser für einen Schadensfall an, wobei die verwendeten Begriffe je nach Versicherungstarif variieren können. Bezeichnungen wie "Datenschutzverletzung", "Datenrechtsverletzung" oder "Verletzung von Datenschutzbestimmungen" beziehen sich jedoch alle auf den gleichen Sachverhalt.

Eine Datenschutzverletzung kann durch den Verlust, die unautorisierte Erstellung von Kopien, die Veröffentlichung, Veränderung oder Löschung von Datensätzen sowie durch einen Verstoß gegen gesetzliche oder vertragliche Datenschutzbestimmungen entstehen.

Eine interessante Neuerung vieler Cyber Schutz Versicherungen besteht darin, dass der Begriff "Daten" erweitert wird. Oftmals sind sowohl elektronische als auch physische Daten (z. B. Papierakten) eingeschlossen. Dadurch deckt eine Cyber Schutz Versicherung auch das Risiko einer Datenschutzverletzung ab, das beispielsweise auf den Verlust, Diebstahl oder unbefugten Zugriff auf physische Daten zurückzuführen ist. Einige Beispiele hierfür können der Diebstahl eines elektronischen Geräts (wie Laptops oder Firmenhandys) oder einer Aktentasche sein.

In der Welt der Cyber Schutz Versicherung wird der Begriff "Bedienfehler" verwendet, um die unsachgemäße Nutzung von IT-Systemen (Hard- und Software) durch Mitarbeiter zu beschreiben, sei es durch fahrlässiges oder sogar grob fahrlässiges Handeln oder Unterlassen. Wenn ein solcher Fehler dazu führt, dass Daten verändert, beschädigt, gelöscht, verschlüsselt oder verloren gehen, ist der daraus entstehende Schaden durch die Cyber Schutz Versicherung abgedeckt. Es ist jedoch nicht nur das Unternehmen selbst, sondern auch beauftragte freie Mitarbeiter oder Mitglieder der Geschäftsführung, die unter den Versicherungsschutz fallen.

Ein typisches Beispiel für einen Bedienfehler wäre das versehentliche Löschen einer Datei oder einer großen Menge an Kundendaten. Auch das unbeabsichtigte Mitwirken eines Nutzers bei der Aktivierung oder dem Herunterladen von Schadsoftware kann als Bedienfehler angesehen werden.

Durchführung regelmäßiger Datensicherungen auf externen Systemen.

Fortlaufender Virenschutz, der sich stets auf dem aktuellsten Stand befindet.

Betreiben einer Firewall, die unerwünschte eingehende und ausgehende Kommunikationsverbindungen unterbindet.

| Deckungsumme | Jahresbeitrag (netto) Selbstbehalt 500 EUR |

Jahresbeitrag (netto) Selbstbehalt 1.000 EUR |

|

|---|---|---|---|

| € 100.000 | |||

| € 250.000 | |||

| € 500.000 | |||

| € 1.000.000 | |||

| € 2.000.000 |

SecureYourOffice als unabhängiger Fachmakler berücksichtigt in Ihrem Sinne den Versicherungsmarkt und bietet speziell für Steuerberater, Rechtsanwälte und Wirtschaftsprüfer maßgeschneiderte Cyber Schutz Versicherungsangebote.